Step 0. 开机

安装Debian系统,IP位置 Report.Check.Place

Step 1. 更新 apt

apt update -y && apt upgrade -y

apt install -y curl wget unzip

Step 2. 创建目录

mkdir -p /opt/komari

cd /opt/komari

Step 3. 下载 Komari 控制端

# https://github.com/komari-monitor/komari/blob/main/docs/README_zh.md

curl -fsSL https://raw.githubusercontent.com/komari-monitor/komari/main/install-komari.sh -o install-komari.sh

chmod +x install-komari.sh

sudo ./install-komari.sh

journalctl -u komari -f

# 修改密码(可选),默认用户名admin

cd /opt/komari

systemctl stop komari 2>/dev/null || true

./komari chpasswd -p 'TEEHRz7jap3TxpR2'

systemctl start komari 2>/dev/null || ./komari server -l 0.0.0.0:25774 &

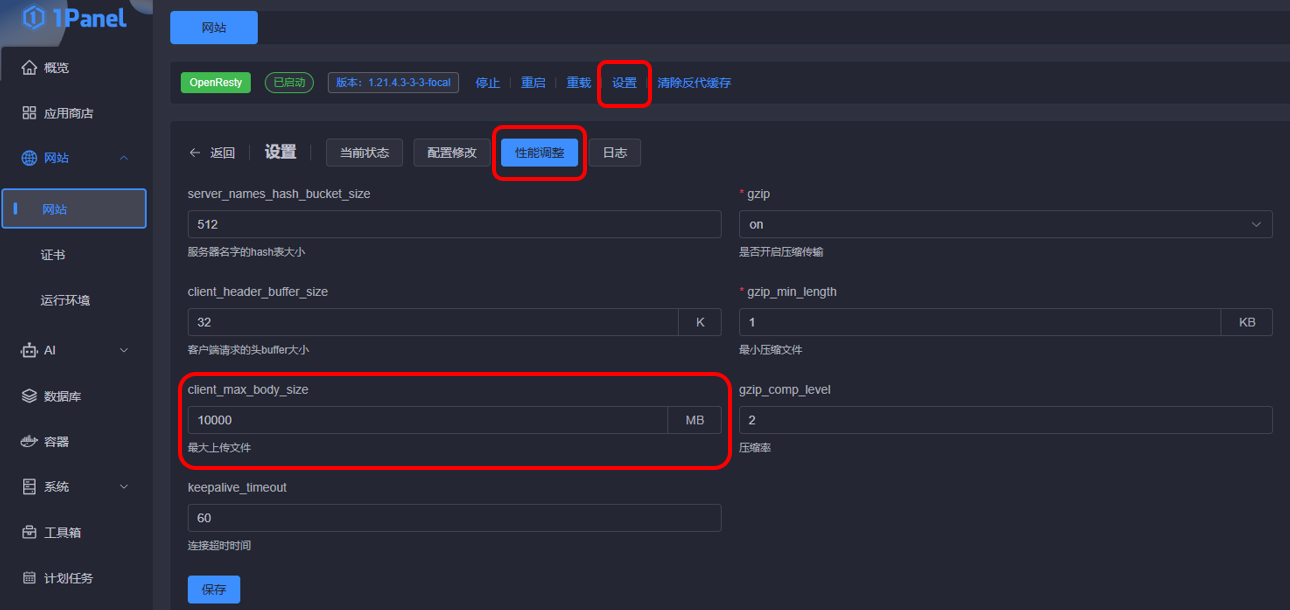

Step 4. 反向代理

内部 80/443 端口不提供的话,可跳至第6步。

apt update

apt install -y nginx

# 替换 monitor.example.com 为正确的网址

cat >/etc/nginx/sites-available/komari.conf << 'EOF'

server {

listen 80;

listen [::]:80;

server_name monitor.example.com;

location / {

proxy_pass http://127.0.0.1:25774/;

proxy_http_version 1.1;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

}

}

EOF

# NAT 映射外部端口 → 内部 80

ln -s /etc/nginx/sites-available/komari.conf /etc/nginx/sites-enabled/

nginx -t && systemctl restart nginx

Step 5. 开启HTTPS

安装 certbot 工具

方式一:HTTP 验证(需要外部 80 端口)

方式二:TLS-SNI / HTTPS 验证(需要外部 443)

方式三:DNS TXT 验证(适合 NAT)

Step 6. 使用 Cloudflare Tunnel

安装并绑定 Tunnel,写 cloudflared 配置文件,最后注意要启动 Tunnel 并设置开机自启。